Tipos de ciberdelincuentes en:

Paginas web

- DEFACEMENT: Consiste en alterar la apariencia de la web poniendo de manifiesto su vulnerabilidad.

- PHISHING: Es un procedimiento que busca engañar al usuario suplantando a una persona o entidad de confianza para que este realice acciones involuntarias.

- ATAQUES DENEGACIÓN DE SERVICIOS: Consiste en realizar ataques que impiden a los usuarios acceder a la web.

- SUPLANTACIÓN O WEB SPOOFING: Es la suplantación de la web real por otra falsa con fines ilegítimos.

Redes Sociales

- Suplantar un usuario o perfil empresa con uno prácticamente igual con acceso a usuarios, proveedores y hacer comentarios negativos dañando la reputación de la empresa.

Consecuencias de un ciberataque

- Irrumpir en los sistemas de la empresa.

- Piratear los ordenadores para secuestrar la información, capturar credenciales o información financiera y otros datos para uso fraudulento.

- Pérdida de datos usuarios i/o sistemas o información estratégica.

Para que?

- Rescate por la información o datos secuestrados.

- Vender los datos o información secuestrada a terceros.

Prevención y concienciación

Equipos:

- Siempre Actualizados.

- Contar con cifrados.

- Copias de seguridad.

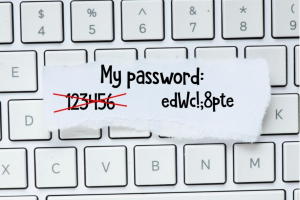

- Sistema de accesos seguros, mediante el uso de contraseñas de alto nivel acompañados del acceso mediante autentificación multifactor.

Herramientas de concienciación:

- Políticas de uso.

- Protección datos privados RGPD, LOPD y LSSI-CE.

- Detección de amenazas (mailing).

- Reporte de incidencias.

Pautas para el personal:

- Impedir que cualquier personal pueda acceder a los datos de la empresa para cumplir los datos de confidencialidad firmados.

- Asegurarse que nos llama el personal técnico real antes de dar ningún tipo de acceso – posible ciberataques.

- Contraseñas robustas y de doble factor para el acceso a dispositivos.

- Cuidar los dispositivos de pérdidas que pone en riesgo los datos de la empresa e impediría tu trabajo.

- Evitar compartir un mismo dispositivo para uso laboral y personal y si no es posible, se deberá usar distintas cuentas con usuarios limitados y servicios restringidos.

- Tener activado el cifrado de discos en todos los dispositivos, incluso los extraíbles.

- Copias de seguridad.

- Compartir archivos utilizando la intranet corporativa por VPN (evitar compartirlos por internet)

- Activar el bloqueo de pantalla.

- Estar al día de lo último en fraudes.

- Actualizar contraseñas periódicamente.

- Utilizar un gestor de contraseñas, con algoritmo potente y seguro. No guardarlas en los dispositivos.

Mailing:

- No abrir contenido de un correo no esperado o sospechoso.

- No acceder a un URL sin haber comprobado que sea oficial y legítima.

- Cuidado por dar veraz la información recibida, comprueba si la fuente es fiable.

- No responder a llamadas o mensajes sospechosos, comprueba antes de compartir información o accesos.

- Nunca enviar dinero por adelantado a alguien que no conozcas.

Existe una gran cantidad de virus informáticos dispuestos a atacar a un equipo con un mantenimiento informático deficiente. A nosotros, este tipo de artículos nos parecen muy interesantes para todas aquellas personas que no tienen amplios conocimientos sobre ciberataques. La mejor forma de evitarlos ciberataques es tener un buen mantenimiento informático y un antivirus potente. También tener el equipo actualizado, con un firewall y antivirus. Este tipo de artículos es muy recomendable para que los lectores sepan lo peligroso que pueden ser los ciberataques para los equipos informáticos y más aún, si son equipos de empresa, donde pueden perder gran cantidad de información ¡Gracias por el artículo!